Microsoft Word Intruder поема операция Pony Express - Naked Security

Sophos Home защитава всеки Mac и PC във вашия дом

Натрапникът на Microsoft Word започва да работи: Операция Pony Express

През изминалата година написахме няколко доклада за инструментариума за зловреден софтуер, който се използва от Microsoft Word като средство за доставка.

Идеята е злонамереният софтуер да се опакова в документ на Word по такъв начин, че файлът да изглежда невинен, без макроси (програмен код на Word), без вградени програми или друго съдържание, което може да накара добре информиран потребител да си помисли, че „не щраквам върху това“.

Вместо това файлът се копае по един или повече начини, така че ако не сте коригирали Word наскоро, вътрешното оформление на файла се придвижва до приложението Word.

Това причинява грешка, известна като уязвимост, и води до срив на Word.

Инфектиращият комплект, известен като Microsoft Word Intruder (MWI), се опитва да създаде тези сривове, така че самият MWI да поеме контрола над Word от срива, като по този начин използва уязвимостта за инсталиране на зловреден софтуер.

В крайна сметка документите трябва да бъдат данни, а данните трябва да бъдат защитени.

Бизнес модел

Идеята е, че измамниците със зловреден софтуер, който искат да разпространят, плащат скромна такса на Objekt, псевдонимът на престъпника зад MMI.

Revenue Stream Object идва от опаковането и разпространението на зловреден софтуер на други хора, а не от зловреден софтуер.

Той „официално“ обяви, че не се интересува от огромни кампании за злонамерен софтуер с масивни мишени за заразяване, предпочитайки да живее спокоен живот в покрайнините:

Съоръжението изглежда предлага бутикова услуга, която той се надява да отнеме по-малко внимание към себе си и по този начинначин за доставяне на възвръщаемост по-дълго.

→ Помните ли кога излязоха новините за Internet Worm или Code Red или Blaster или Stuxnet или Heartbleed? След като злонамерените инциденти получат масово медийно отразяване, обикновено има отговор „всички ръце на палубата“. Зловреден софтуер е голям билет, който се унищожава бързо, което може да има парадоксалния ефект да остави по-малко известния зловреден софтуер незабелязан в сенките.

Така че е интересно да разгледаме някои от кампаниите за злонамерен софтуер, които са избрали системи за доставка като своя MWI.

Пони експрес

Pony Express използва кампания за фишинг, в която изкопаните RTF (Rich Text Format) документи се изпращат на потенциални жертви.

Фишингът, известен още като „целенасочена атака", означава изпращане на фалшиви имейли, които са заразени. Този звън е някакъв вид звънец към получателя.

Типичните кампании в тази операция бяха насочени само към няколкостотин жертви с различна степен на успех.

Доколкото можем да кажем, около 30% от потребителите, отворили копани файлове, в крайна сметка са били заразени.

Открихме редица документи, свързани с тази атака, с имена като:

Както подсказва името, нападателите са използвали добре познатия трик за фалшива фактура, както и темата Ringcentral.

Всички MWI документи, използвани в тази операция, са програми за изтегляне.

Вместо крайния злонамерен полезен товар, опакован в капан с капан (това, което е известно като капкомер), кампанията на Pony Express работеше, като се „обаждаше вкъщи“ на сървърите, където зловредният софтуер беше съхраняван за разпространение.

Инсталирано полезнозарежданията идват от фамилиите Fareit, Rovnix, Wauchos и Dyzap.

Проследяване на кампанията

Наборът от инструменти за индикатор MWI включва компонент, наречен MWISTAT, който описахме преди, който позволява на мошениците (а понякога и на добрите!) да проследяват заразени компютри.

Операция Pony Express беше един от малкото случаи, в които видяхме престъпници да прехвърлят текущите си кампании от един MWISTAT сървър на друг, което доведе до някои интересни наблюдения.

По време на операцията са използвани следните сървъри:

Всички домейни имаха една и съща регистрационна информация:

След като MMI документът изпълни задачата си да достави злонамерен софтуер, крайният злонамерен софтуер обикновено се свързва някъде другаде, както видяхме с троянските коне Fareit, Rovnix, Wauchos и Dyzap, идентифицирани по-горе.

Тези троянски коне се използват от друг списък от командни и контролни сървъри (C & C):

Тези домейни или са регистрирани с точно същите данни като MWISTAT сървърите, или някой минава покрай:

Разбира се, това не означава, че измамниците зад транзакциите наистина се казват Андрей и Валерий или дори че се намират в България.

Всъщност двата сървъра по-горе, които се идентифицират по броя на IP адресите, а не по име на различни места:

Темата за документи и фактури е очевидна.

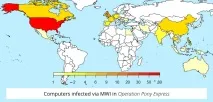

Операция Pony Express беше фокусирана предимно върху САЩ, както може да се очаква от използването на RingCentral (американска компания) като камуфлаж.

Около половината от компютрите, които се оказаха заразени, бяха в Америка, като Обединеното кралство, Канада, Китай и Франция са следващите в списъка:

Както виждате обаче, в десетки други има жертви.страни също, така че дори ако нападателите имат особен интерес към една държава, това не означава, че ние, останалите, можем да си отдъхнем.

Разумно е да се предположи, че MMI е единственият начин, по който тези престъпници са се опитали да разпространят зловреден софтуер – основно троянски коне, предназначени да крадат банкова информация.

Но техните скромни по размер MWI кампании въпреки това бяха успешни, като до 30% от жертвите, които бяха принудени да отворят прикачени файлове, се заразиха.

Актуализираната система няма да има бъгове, необходими за работата на MMI, като по този начин ще блокира експлойта, преди дори да е стартиран.

Нито един от 30%... Закърпвайте рано, закърпвайте често!

Следвайте@NakedSecurity в Twitter за последните новини за компютърната сигурност.

Следвайте@NakedSecurity в Instagram за ексклузивни снимки, gifs, видео и LOL!