Ddos атака, как работи звярът, Настройка на windows и linux сървъри

Ddos атака, отколкото звярът владее

Ddos атака, отколкото звярът владее

И така dos и ddos изпълняват основната си цел, създавайки такива условия, при които атакуваният обект се проваля или пада много зле в производителността, което в крайна сметка удря бизнеса с пари и загуба на репутация.

Видове ddos атаки

Нека да видим какви видове DDoS атаки съществуват в наше време:

Както можете да видите, списъкът е доста впечатляващ и това далеч не е всичко, което е в арсенала на ddoser. По-долу нека разгледаме всяка атака по-подробно.

наводнения в мрежата

Нека разгледаме по-подробно принципа на механизма за този вид въздействие:

- не е необходима настройка на сесия

- изчерпване на ресурсите

- използване на ботнет мрежи, зомби хостове 🙂

- се използват механизми за усилване

Принципът на работа на ICMp Flood изглежда така, до възела на жертвата се изпраща ехо заявка, която трябва да бъде обработена и изпратена обратно отговор. В резултат на това изразходваме ресурси за обработка на icmp пакета. Представете си, че бот мрежа от 1000 възли започва да ви изпраща такова щастие, блокирайки канала ви, започна наводнение на ddos. Сега UPD наводнение, тук принципът е подобен, само че тук се изпраща в много UDP пакети към определени сървърни портове, например ddos на сайт би означавало изпращане на пакети към порт 80. В резултат на това честотната лента също се изразходва и не остава нищо за нормалните потребители.

Сървърни атаки

този тип ddos означава:

- изчерпване на ресурсите на сървъра

- използват се уязвимости на атакувания ресурс или пропуски в протокола

- може да се използва срещу рутери, защитни стени, IPS системи

- използва се бот мрежа

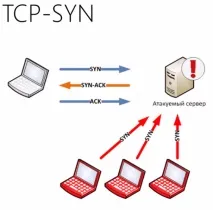

ddos тип сървърTCP нулиране. TCP-нулирането е важен механизъм за нулиране на връзката. Всеки tcp пакет съдържа заглавие, съдържащо първия бит на флага за нулиране. Обикновено този бит е настроен на нула, но ако е настроен на 1, тогава приемникът трябва незабавно да нулира сесията и да игнорира всички последващи пакети от тази връзка. Самият механизъм е създаден за добри намерения, например два компютъра комуникират и единият от тях пада, вторият се опитва да го достигне, като изпраща пакети към него, в резултат на това, когато се появи, той не разбира какво е изпратено до него от старата връзка и нулирането работи тук. Ddoser използва тази функция на работа по този начин, но ето как пакетите се прихващат и фалшифицират, като стойността там не е 0, а 1 или просто му изпращате тон пакети за нулиране на TCP.

Атака на приложение

Приложенията са не по-малко обект на интереса на хакерите, които се опитват да изчерпят напълно всички ресурси. Много често в наши дни. Най-често срещаният тип ddos на приложения е http flood. За изпълнението му се използва бот мрежа със зомби компютри. http flood има два типа post и get. Всеки от тях иска да консумира възможно най-много ресурси от приложението. Всеки от ботовете в мрежата изпраща малък пакет към уеб ресурс, в отговор на който трябва да се получи отговор под формата на по-голям пакет, тогава сървърът има широк канал, но не неограничен и за това е изчислението. Има много заявки и всяка изяжда по едно зрънце, накрая всичко се задръства и целта на ддосера е постигната.

Бавни атаки с нисък обем

Или какво друго се нарича този вид ddos нисък и бавен

- Основно фокусирани върху приложенията

- малка бот мрежа

- малък трафик

- трудно се забелязва

- висока ефективност

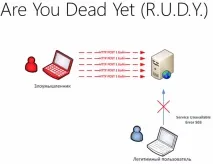

Подобен надиверсанти зад вражеските линии, така да се каже Щирлиц. първият пример е Are you dead already. Да предположим, че има уебсайт и той има формуляр за поръчка. Когато нормален потребител попълни данните, той изпраща няколко байта на сървъра и това е, сесията е затворена, тази ddos атака има различен принцип. данните, които трябва да бъдат изпратени към уеб сървъра, се разделят на малки пакети от 1 байт, които се изпращат в произволен момент и не позволяват на сървъра да затвори сесията. Няколко хиляди такива заявки могат да попречат на нормалните потребители да работят. Симулация на слаб канал.

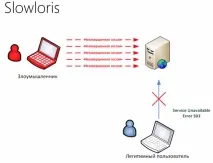

Друг пример е ddos slowloris. Ето принципа, със специални инструменти злодеят генерира много връзки към ресурса и не затваря връзките, в резултат на което ресурсите на сървъра също се изяждат, извършва се ddos атака.

ще продължи във втората част на статията Ddos атака, отколкото звярът работи част 2.