Двойно потвърждение

Xakep #240. Гидра

Xakep #239. Отворете и проучете

Xakep #238. Забравен Android

Xakep #237. Darknet 2018

Двойно потвърждение. Научаване на двуфакторно удостоверяване за Android, iOS и Windows 10 Mobile

Съдържанието на статията

На теория всичко изглежда добре, а на практика като цяло работи. Двуфакторното удостоверяване наистина прави по-трудно хакването на акаунт. Сега не е достатъчно нападателят да примами, открадне или разбие основната парола. За да влезете в акаунта си, трябва да въведете и еднократен код, който ... Но точно как се получава този еднократен код е най-интересното.

Срещали сте двуфакторно удостоверяване много пъти, дори и никога да не сте чували за него. Въвеждали ли сте някога еднократен код, който ви е изпратен чрез SMS? Това е, специален случай на двуфакторна автентификация. Помага ли? Честно казано, не много добре: нападателите вече са се научили как да заобикалят този тип защита.

Днес ще разгледаме всички видове двуфакторно удостоверяване, използвани за защита на Google акаунт, Apple ID и Microsoft акаунт на платформи Android, iOS и Windows 10 Mobile.

Двуфакторното удостоверяване се появи за първи път на устройствата на Apple през 2013 г. В онези дни убеждаването на потребителите в необходимостта от допълнителна защита не беше лесно. Apple дори не опита: двуфакторното удостоверяване (наречено проверка в две стъпки или проверка в две стъпки) се използва само за защита срещу преки финансови щети. Например беше необходим еднократен код при извършване на покупка от ново устройство, промяна на парола и комуникация с поддръжката по теми, свързани с акаунта.Въвеждане на Apple ID.

Проверка в две стъпки

Колко безопасно е?

Честно казано, не много. Двустепенната проверка е лошо внедрена и заслужено си спечели репутацията на най-лошата система за двуфакторна автентификация от всички големи три играча. Ако няма друг избор, проверката в две стъпки все още е по-добра от нищо. Но има избор: с пускането на iOS 9 Apple представи напълно нова система за сигурност, която получи простото име „двуфакторна автентификация“.

Как да хакнете Apple Authentication

Хакването на този вариант на двуфакторно удостоверяване е доста лесно. Има няколко опции:

- прочетете еднократен код от надеждно устройство - не е необходимо да го отключвате;

- преместване на SIM картата на друго устройство, получаване на SMS;

- клониране на SIM карта, получаване на код за нея;

- използвайте двоичен токен за удостоверяване, копиран от компютъра на потребителя.

Как да се предпазите

Защитата с проверка в две стъпки не е сериозна. Не го използвайте изобщо. Вместо това включете истинско двуфакторно удостоверяване.

Двуфакторна автентификация

Вторият опит на Apple официално се нарича "двуфакторна автентификация". Вместо да заменят предишната схема за проверка в две стъпки, двете системи съществуват паралелно (обаче само една от двете схеми може да се използва в рамките на един и същи акаунт).

Двуфакторното удостоверяване се появи като неразделна част от iOS 9 и версията на macOS, пусната едновременно с него. Новият метод включва допълнителна проверка всеки път, когато се опитате да влезете в своя Apple ID акаунт от ново устройство: към всички доверени устройства (iPhone, iPad, iPodTouch и компютри с най-новите версии на macOS) получават незабавно интерактивно известие. За достъп до известието е необходимо да отключите устройството (с парола или сензор за пръстов отпечатък), а за да получите еднократен код, трябва да кликнете върху бутона за потвърждение в диалоговия прозорец.

Поддържат се и пароли за приложения. Но Apple отказа кода за възстановяване на достъпа: ако загубите единствения си iPhone заедно с доверена SIM карта (която по някаква причина не можете да възстановите), за да възстановите достъпа до акаунта си, ще трябва да преминете през истинско търсене с потвърждение на самоличността (и не, сканирането на паспорт не е такова потвърждение ... и оригиналът, както се казва, „не канализира“).

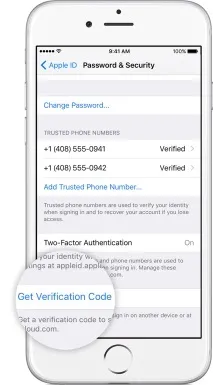

Но в новата система за защита имаше място за удобна и позната офлайн схема за генериране на еднократни кодове. Той използва напълно стандартен механизъм TOTP (базирана на времето еднократна парола), който генерира шестцифрени еднократни кодове на всеки тридесет секунди. Тези кодове са обвързани с точния час, а самото доверено устройство действа като генератор (автентификатор). Кодовете се извличат от дълбините на системните настройки на iPhone или iPad чрез Apple ID -> Парола и сигурност.

Няма да обясняваме подробно какво е TOTP и с какво се яде, но все пак трябва да говорим за основните разлики между прилагането на този метод в iOS и подобна схема в Android и Windows.

За разлика от основните си конкуренти, Apple позволява само собствените си устройства да бъдат използвани като удостоверители. Те могат да бъдат доверен iPhone, iPad или iPod Touch с iOS 9 или10. В същото време всяко устройство се инициализира с уникална тайна, което улеснява и безболезнено отнемането на доверен статус от него (и само от него) в случай на загубата му. Ако автентификаторът от Google е компрометиран, тогава ще трябва да отмените (и инициализирате отново) състоянието на всички инициализирани автентификатори, тъй като Google реши да използва една единствена тайна за инициализация.

Колко безопасно е

Сега, когато се опитва да влезе в акаунт, потребителят незабавно получава насочени известия до всички доверени устройства и има възможност да отхвърли опита. Въпреки това, с достатъчно бързи действия, нападателят може да има време да получи достъп до акаунта.

Как да хакнете двуфакторна автентификация

Точно както в предишната схема, двуфакторното удостоверяване може да бъде хакнато с помощта на токен за удостоверяване, копиран от компютъра на потребителя. Атаката срещу SIM картата също ще работи, но опитът за получаване на кода чрез SMS все още ще задейства известия на всички доверени устройства на потребителя и той може да има време да отхвърли влизането. Но вече няма да е възможно да надникнете кода на екрана на заключено устройство: ще трябва да отключите устройството и да дадете потвърждение в диалоговия прозорец.