Как да деактивирате WPAD и да коригирате VPN и HTTPS уязвимостта в Windows

На скорошно хакерско събиране или, ако желаете, по по-културен начин, на конференцията Defcon 2016 pentester, специалистите по информационна сигурност Алекс Чапман и Пол Стоун представиха уязвимостта на WPAD. Тази уязвимост позволява достъп до данни, защитени чрез HTTPS и VPN.

Днес ще ви кажа как да деактивирате WPAD, но първо нека разберем какъв вид животно е този WPAD и как се използва уязвимостта.

Между другото, за тези, които са в резервоара. Веднъж в статията „Деактивиране на WebRTC“ говорихме за подобен проблем, който ви позволява да деанонимизирате VPN потребителите. Прочетете в свободното си време.

- Предговор

- Какво е WPAD

- WPAD уязвимост

- Как да деактивирате WPAD

- Видео: Използване на уязвимостта на WPAD

Web Proxy Auto-Discovery Protocol (WPAD) е протокол за автоматично конфигуриране на прокси. Този протокол се използва от клиенти (браузър) за определяне на местоположението (URL) на местоположението на конфигурационния файл с помощта на DHCP и/или DNS технологии.

WPAD уязвимост

Местоположението на конфигурационния файл на PAC може да се определи с помощта на DHCP (протокол за динамична конфигурация на хост), DNS (система за имена на домейни) или LLMNR (разрешаване на имена за локално групово предаване на връзка). Киберпрестъпниците могат по избор да използват уязвимост в WPAD, като посочат местоположението на специално конфигуриран PAC файл, който ще насочи заявката на браузъра през прокси сървъри под контрола на нападателите.

Това може да се постигне в отворена безжична мрежа чрез компрометиране на рутер или точка за достъп или като се позволи на всеки да има достъп до своя собствена, специално конфигурирана точка за достъп.

Няма абсолютно никаква нужда да компрометирате собствената мрежа на атакувания компютър, тъй като системата ще използва WPAD за откриване на проксита, ако се свърже през отворена безжична мрежа. В същото време WPAD се използва и в корпоративна среда, тази „полезна“ функция е активирана по подразбиране на всички компютри на операционната система Windows, както споменах по-горе.

Персонализираният прокси сървър позволява на хакерите да прихващат и променят некриптиран HTTP трафик. Това не дава много на нападателите, тъй като много от днешните уебсайтове работят през HTTPS (HTTP Secure).

В статията „Прокси сигурност“ вече разказах и показах как други другари от конференцията Defcon прихващат пароли и влизания на потребители на публични прокси сървъри.

Pentesters са разработили друг тип атака, която може да се използва за пренасочване на потребителя на отворена безжична точка за достъп към лявата страница с фалшива точка за достъп.

Някои, макар и може би повечето, безжични мрежи събират потребителски данни чрез специални страници. След като въведе лични данни, потребителят получава достъп до интернет (доста често тази схема се използва от безжични доставчици на летищата).

Ако потребителят вече е влязъл в своя акаунт и много, като правило, не излизат от своите акаунти на различни ресурси, работещи от своя компютър или лаптоп, тогава в този случай нападателят може лесно да получи идентификационните данни на жертвата.

Как да деактивирате WPAD

За тези, които още не са заспали или вече са се събудили, ще продължим. Сега ще ви разкажа за деактивирането на WPAD.

Деактивиране на WPAD чрез системния регистър

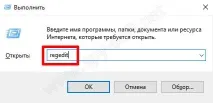

И като въведете командата "regedit".

След това търсим клон:

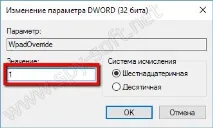

В директорията WPAD създайте нова DWORD (32-битова) стойност.

Наричаме го „WpadOverride“

Кликнете два пъти върху него и променете стойността му от "0" на "1"

След това щракнете върху "OK" и рестартирайте компютъра. Това завършва настройката на WPAD.

Всъщност за работата на WPAD се говори отдавна. Нашият сънародник Сергей Рубльов от Positive Technologies в статията „Слабите страни на технологията WPAD“ дъвче всичко подробно още през 2009 г. Но тогава те не обърнаха много внимание на това и сега след Defcon имаше реклама.

Това е като всичко. Сега знаете как да деактивирате WPAD. Успех приятели и информационна сигурност!