Удар от миналата RIPv1 DDoS атака или защо старите рутери са опасни

Атаки, използващи наследения протокол за маршрутизиране RIPv1, са наблюдавани отново от 16 май 2015 г. след повече от година пренебрегване. Те бяха коригирани първо от Akamai, а няколко дни по-късно от DDoS-GUARD.

RIPv1 беше въведен за първи път в "историческия" RFC1045 (оригиналната спецификация вече не се поддържа). Протоколът поддържа само класово маршрутизиране. По този начин, ако мрежата, рекламирана през RIPv1, принадлежи към клас "A" (например 10.1.2.0/24), тогава действително изпратеното съобщение ще изглежда като 10.0.0.0/8. Това, наред с други неща, значително ограничава използването на RIPv1 от вътрешните мрежи, той е малко полезен за Интернет.

Основните характеристики на разглежданата атака

• обем на трафика: до 12,8 Gb • пакети в секунда: до 3,2 милиона • вектор на атака: RIPv1 усилване • изходящ порт: UDP:520 • входящ порт: произволен

RIPv1 (Протокол за информация за маршрутизиране, версия 1) съществува от много години и се счита за бърз и лесен начин за обмен на информация за маршрутизиране в малка мрежа с няколко рутера.

Рутер, който поддържа RIP, изпраща заявка по време на първоначалната настройка или при включване на захранването. Всяко друго устройство, което приема такива заявки, ще отговори със списък с маршрути. Актуализациите на таблицата с маршрути се изпращат периодично чрез излъчване.

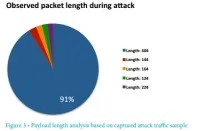

В списъка по-долу RIP отговорите са взети от истинска атака. От страна на атакувания се виждат само отговори на RIPv1 заявки, които, разбира се, той не е направил.

Типичната RIPv1 заявка съдържа 24 байта. Даденият отговор съдържа 504 байта. Този конкретен рутер отговаря с десет отговора от 504 байта и един от 164 байта.

При изчисляване на печалбата за горните заявки, предвид Ipv4 [IP(IP (10)UDP10) UDP(8)] заглавки, крайната печалба за единична RIPv1 заявка е 131,24 (повече от 13 000%). Коефициентът ще се променя в зависимост от броя на маршрутите в таблицата на рутера. По време на първата атака повечето рутери отговориха с множество 504-байтови отговори на всяка заявка.

Повърхностното сканиране на източниците на атака предполага, че жертвите, използвани за създаване на буря с отговор на RIP, са използвали примитивни (клас SOHO) рутери. Внедреният върху тях RIPv1 работи в съответствие със спецификацията, нападателите просто използват неговите функции за свои собствени цели.

Може ли хакер допълнително да увеличи печалбата, като принуди рутера да научи нови маршрути? Идеята изглежда осъществима.НОИма три основни фактора, които пречат на този сценарий да бъде използван ефективно при DDoS атаки.

Първият фактор е разделен хоризонт, който е по подразбиране на някои устройства, които поддържат RIPv1. Просто казано, рутер, който получава актуализация на маршрута, няма да я изпрати обратно на същия интерфейс, на който я е получил. Това означава, че устройство, свързано с интернет, няма да изпрати фалшиви маршрути до атакуващия обект. Той обаче ще актуализира тези маршрути, когато са остарели до 16-ия показател.

Това води до друг преобладаващ фактор. Таблиците с маршрути се изчистват често и маршрутите, които са твърде стари, няма да издържат дълго. Тъй като остареят, ще е необходима друга актуализация, за да може рутерът да ги запази. Например в устройства на Cisco инжектираните маршрути няма да се показват, докато не станат неизползвани (метрика 16)и ще продължат само 1 минута, след като бъдат маркирани като неизползвани, след което ще бъдат изтрити от таблицата с маршрути.

По този начин ще са необходими непрекъснати редовни актуализации, за да се поддържат таблиците отровени. Необходимостта от многократни инжекции води до спад в печалбата, тъй като вместо една 24-байтова заявка, ще трябва да бъдат изпратени множество реклами до 504 байта всяка (в зависимост от броя на маршрутите в инжекцията), за да се поддържат таблиците с маршрути в желаното от атакуващия състояние.

Всичко това заедно прави опитите за отравяне на RIPv1 маршрутни таблици нерентабилни и непривлекателни за нападателя.

Ако имате локален достъп до устройството (рутер), маршрутите могат да бъдат манипулирани в рамките на възможностите на самото устройство. Този сценарий е възможен, когато управлението на рутера е налично с идентификационни данни по подразбиране или изобщо без потребителска идентичност. Такива недостатъци в конфигурацията на рутерите са по-чести, отколкото бихме искали.

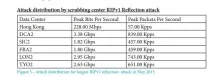

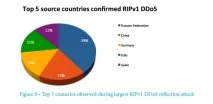

Атака на 16 май 2015 г. с пиково натоварване от 12,81 Gbps и 3,2 милиона пакета в секунда. В таблицата на натоварване по-долу, разбита по географско местоположение на източниците на трафик, може да се види, че по-голямата част от трафика идва от Европа. Лондон и Франкфурт записаха общо до 4,75 Gbps.

Резултати от RIPv1 интернет сканиране

Според Akamai общо 53 693 устройства са отговорили на RIPv1 заявки в интернет. Въпреки че много от тях са неподходящи като подобрители на DDoS, те все още са уязвими на отражение и други атаки, поради ниската сигурност на протокола. Бяха идентифицирани общо около 500 уникални източника, които изпратиха 504-байтови отговори.

Повечето от възможните 53 693източниците отговарят с един единствен маршрут - което ги прави обикновени "рефлектори", без допълнително усилване.

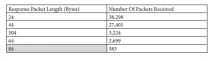

Разглеждайки размера на RIPv1 отговорите, получени в Интернет, можете да видите доста голям брой устройства, които осигуряват поне малка печалба. Беше възможно да се идентифицират 24 212 устройства, които осигуряват най-малко 83% печалба. Таблицата по-долу показва 5-те най-често срещани дължини на пакети, получени по време на тестването.

Друго интересно откритие е, че откритите реализации на RIPv1, когато получат лошо структурирана заявка, отговарят със съобщение, което не съдържа реална информация за техните таблици за маршрутизиране. Въпреки че това отменя усилването, свеждайки атаката до просто отражение, този ефект може да се използваза прикриване на истинския източник на злонамерен трафик.

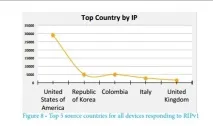

Повечето от устройствата са географски разположени в Съединените щати, както е показано на следващата фигура. Както бе споменато по-горе, източниците на злонамерен трафик, регистрирани по време на скорошни атаки, са разположени главно в Европа. Това означава, че има значителен потенциал (все още неизползван) ресурс, който може да се използва за атаки с усилване и отражение.

Разпределението на източниците на трафик по държави е показано на следващата фигура. Обединява ги това, че всеки от тях отчита необичайно голям брой маршрути в отговор на заявка.

Препоръчителни защитни мерки

За жертвите на такива атаки, например източници на "отразен" трафик, има няколко начина за защита срещу този метод. Миграция към RIPv2 или по-нова версия чрез удостоверяване. Ако се изисква RIPv1, преразгледайте необходимостта от поддръжка на RIPv1на външни интерфейси. Ако не е необходимо там, маркирайте външните интерфейси като пасивни за RIPv1 (където се поддържа такава функция). RIP достъпът може също да бъде ограничен с помощта на ACL, за да позволи само известни рутери.

RIPv1 отразените цели за трафик могат да използват ACL, за да откажат трафик от изходящ UDP:520 порт в Интернет. Ако атаката е твърде силна, може да са необходими услугите на доставчик на DDoS защита.

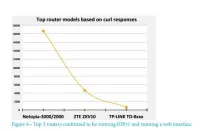

Списъкът с възможни вектори на атака е дълъг и някои са по-трудни за контролиране от други поради повсеместното им разпространение (например DNS, SSDP). Както вече споменахме, RIPv1 има определени възможности да остане атрактивен ресурс за организиране на DDoS атаки. Повечето от източниците на този ресурс са остарели рутери, които работят в жилищни сгради или домашни офиси от години.

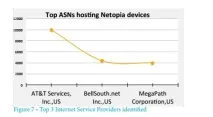

Големият брой устройства на Netopia добре илюстрира това. Доставчиците няма да заменят инсталирано преди това оборудване, ако то изпълнява функциите си правилно. Ако няма проблеми - защо да променяте нещо?

По този начин устройствата, които поддържат остарели протоколи и съдържат известни софтуерни уязвимости, остават в експлоатация. Доставчиците ще имат най-голямо влияние върху тази ситуация. На първо място, трябва да затворите UDP порт: 520 от страна на Интернет. Това значително ще намали възможността за реализиране на описаните DDoS атаки. Друг вариант, по-скъп, е да се организира надграждане на клиентското оборудване, замяната му с нови рутери (с правилни конфигурации); това ще важи особено за устройства, които вече не се поддържат от производителите.

Адаптиран превод, изготвен от техници на DDoS-GUARD

хардкорconf в C++. Каним само професионалисти.