Борба срещу прихващането на HTTPS трафик

Според проучване на служители на Mozilla, Google, Cloudflare и редица университети, от 4 до 11% от защитените връзки се „прослушват“ в резултат на инсталирането на съмнителни root сертификати на компютри на потребители, които дори не осъзнават риска. Днес ще говоря за това как нашият екип привлича вниманието към този проблем с помощта на Yandex.Browser.

Ако потокът не може да бъде декриптиран, тогава той може да бъде пренасочен през себе си, принуждавайки браузъра да установи връзка не със сайта, а с неговия сървър (атака от типа "човек по средата"). Например, можете да хакнете рутера на потребител и да използвате DNS spoofing, за да пренасочите потребителя към фишинг сайт за кражба на пароли. Опитен потребител едва ли ще се сблъска с това и вашите близки могат да настроят алтернативен DNS сървър с поддръжка на DNSCrypt направо в браузъра. Но ако атакуващият иска да отиде по-далеч и започне да действа като посредник между потребителя и HTTPS сайта, тогава друга задача на сертификата ще ни спаси - удостоверяването.

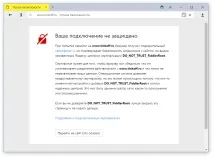

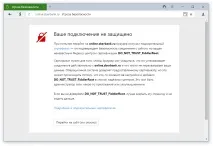

Когато браузър получи сертификат от сайт, той трябва да се увери, че сайтът го е изпратил, а не „човекът по средата“. Можете да потвърдите това с помощта на основни сертификати, които се намират в хранилището на операционната система. Ако не може да бъде намерен потвърждаващ корен за сертификата, който сайтът уж е изпратил, тогава всеки съвременен браузър ще покаже нещо подобно:

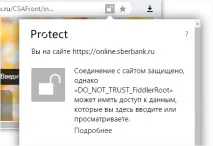

За да заобиколите такава защита и да скриете факта на намеса в трафика от потребителя, единственото, което остава, е да поставите основния си сертификат в системното хранилище, което легализира подписаните от нападателя сертификати в очите на браузъра. И всяко приложение може да го направи. И с праваадминистраторът също без предупреждения и въпроси към потребителя. Човек инсталира програма от съмнителен сайт и освен това получава подслушване на трафик. И никой модерен браузър няма да реагира на това по никакъв начин. Ще видите същия надпис "Надежден" и зелени ключалки. Освен ако не е в случая с Firefox, нападателите също ще трябва да добавят основния си сертификат към магазина на този браузър, тъй като той не използва системния (но това не е по-трудно да се направи).

Предупрежденията в Yandex.Browser не могат да се нарекат панацея, тъй като те не засягат основния източник на проблема - програмата, която инсталира своя основен сертификат. Но се надяваме, че информирането на потребителите ще насочи вниманието им към риска от загуба на данни или поне ще улесни диагностицирането. В крайна сметка дори самият факт на прихващане на трафика до този момент беше скрит от хората.