Разрешения в Windows NTFS

В тази статия ще говоря за методите на NTFS и новите функции, които са нови в Windows 2000, Windows XP и Windows 2003 Server.

Windows NTFS разрешения

Въпреки че разрешенията на Windows 2000 съществуват от дълго време, все още се натъквам на администратори, които не знаят за новите промени, настъпили след Windows 2000. Когато Microsoft пусна Windows 2000, те пуснаха нова версия на NTFS, номер 5. Новите разрешения на NTFS изпълняваха основно същия логически контрол като предишната версия, която беше в Windows NT, но имаше някои нови и драстични промени, които позволяваха наследяване на права, като както и да ги конфигурирате отделно за всеки файл и папка. защото Тъй като разрешенията за NTFS вече се прилагат към всеки файл, папка, ключ в регистъра, принтер и обект на Active Directory, важно е да разберете новите методи и функции, които са налични с Windows 2000, Windows XP или Windows 2003 Server, инсталирани за контрол на ресурсите.

Стандартни разрешения

Стандартните права са права, които ви позволяват да контролирате широк набор от индивидуални права. Най-популярното и скандално право е Пълният контрол. Това е нещо, което всеки иска, но малцина наистина имат нужда. Пълният достъп позволява на потребителя, на когото е възложен, да прави каквото иска с обекта. Други стандартни права включват следното:

Промяна Четене & Execute (за четене и изпълнение) Read (за четене) Write (за запис)

Папките имат същите стандартни права като файловете, с изключение на едно допълнително стандартно право, наречено „Списък на съдържанието на папката“.

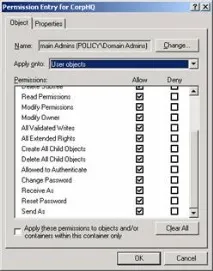

Ако гледатена ключове в системния регистър, принтери и обекти на Active Directory, има напълно различен набор от стандартни права за тези обекти. Разделът за защита за всеки от изброените по-горе обекти показва списък със стандартни права, както може да се види на фигура 1 за типична организационна единица (OU) в Active Directory.

Фигура 1 : Стандартни права за OU в Active Directory

Разширени права

Разширените права са специални права, които са групирани заедно, за да създадат стандартни права. защото разширените права се използват в комбинация за създаване на стандартни права, като цяло има много повече. За файл списъкът с разширени права ще изглежда така:

Пълен контрол Преминаване през папка/Изпълнение на файл Списък на папки/Четене на данни Четене на атрибути Четене на разширени атрибути Създаване на файлове/Запис на данни Създаване на папки/Добавяне на данни Писене на атрибути Писене на разширени атрибути Изтриване на разрешения за четене Промяна на разрешения Поемане на собственост

Например наборът от разширени права, които се използват за създаване на стандартно право за четене, ще включва:

Списък на папки/Четене на данни Четене на атрибути Четене на разширени атрибути Разрешения за четене

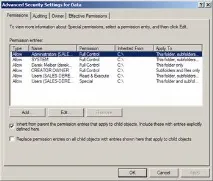

Когато зададете разширени разрешения за папка, те са идентични с разрешенията за файл. Когато обаче разгледате разширените разрешения за принтер или ключ в регистъра, те са напълно различни. Ако искате да видите силата, която NTFS 5.0 има по отношение на контрола на достъпа, най-добрият начин да направите това е с OU в Active Directory. На пръв поглед преброявам над 10 000 различни разширени права, които можете да зададете за OU, можете да видите част от този списък по-долу нафигура 2.

Фигура 2 : Разширени права за OU в Active Directory

Наследени (унаследени) и изрични (преки) права

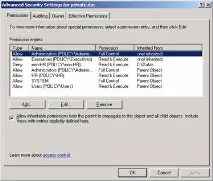

Има два типа разрешения, които можете да видите за всеки елемент (потребител, компютър или група) в списъка за контрол на достъпа (ACL). Ако разгледаме главната директория, C:, тогава можете да добавяте или променяте разрешения за всеки елемент в ACL. Ако създадете нова папка в C:, добре, да кажем нова папка, наречена Данни (C:\Data), тогава няма да можете да промените разрешенията за нито един съществуващ елемент. Това е така, защото правата на папката C: автоматично се наследяват за всички дъщерни папки. Ако не искате разрешенията на папката C: да бъдат наследени за папката C:\Data, но искате те все пак да бъдат наследени за други дъщерни папки за папката C:, тогава трябва да настроите папката C:\Data, като я денаследите, като просто махнете отметката от „Наследяване от родител на записите за разрешения, които се прилагат за дъщерни обекти. Включете ги със записи, изрично дефинирани тук”, както е показано на Фигура 3.

Фигура 3 : Не можете да промените наследени права за папка или файл

На всяко ниво в структурата на ресурса винаги можете да добавяте нови елементи към ACL. Тези елементи, особено целевият ресурс, се наричат изрични разрешения. те се конфигурират директно за ресурса. Ако наследяването е активирано по подразбиране за всички дъщерни файлове и папки, тези преки права ще бъдат наследени за всички дъщерни ресурси, както и от C:\ до C:\Data. Лесно е да видите разликата между наследени права и преки права, като поставите отметка в квадратчето на елемент. Ако не е сиво, значи правата са прави.

Разрешаване и отказ на разрешения

При инсталиранеправа, трябва да посочите какво трябва да се направи за определен елемент - разрешаване на достъп (Allow) или отказ (Deny). Местният орган за сигурност (LSASS), когато контролира достъпа до ресурс, се основава на идентификатора за защита (SID), който е поставен в ACL и след това се сравнява със SID, който е присвоен на потребителя при влизане. Ако SID, присвоен на потребителя, е в ACL, тогава LSASS трябва да определи дали типът достъп за обекта е Разрешаване или Отказ. Правата Allow и Deny също се наследяват за цялата структура, както и правата, описани по-горе.

Фигура 4 : Отказ на елементи в ACL води до предупреждение

Това не е най-популярният начин за конфигуриране на ресурси с помощта на разрешения за отказ. Много по-често се изключва потребител или група от ACL, вместо да се прилагат директни права за отказ към тях. Фактът, че SID на потребителя или групата не е в ACL води до същия резултат – липса на достъп до ресурса („Няма достъп“), което не изисква специални настройки в ACL. Само в много редки случаи ще трябва да използвате директните разрешения на Deny. Отказването на достъп до ресурс по грешка от ACL е по-лесно за отстраняване на грешки, управление и конфигуриране.

Права на приоритет

Чувам от моите ученици и други мрежови администратори през цялото време (дори в диалоговия прозорец на фигура 4), че правата за отказ имат предимство пред правата за разрешаване. За съжаление не винаги е така. За да докажа тезата си, нека да разгледаме сценарий, който можете също да пресъздадете. Той ще докаже, че разрешенията за отказ не винаги имат предимство пред разрешенията за разрешаване.

В нашия сценарий ще разгледаме папката C:\Data\HR, която съдържа публични и лични файлове. Ще разрешим папката C:\Data\HRнаследяват права от папката C:\Data, която от своя страна наследява само основните права от основната папка. Ние също така включихме групата HR в ACL, като предоставихме на тази група Allow-Read & Изпълни. И накрая, активирайте ACL запис за група, която не е HR, която има разрешения за отказ-пълен контрол.

Папката HR съдържа два файла: Public.doc и Private.doc. В публичната папка са разрешени само нормални наследими права, така че към ACL не се добавят специални права. Въпреки това частният файл има някои директни разрешения, добавени към ACL. защото изпълнителната група трябва да прочете съдържанието на личната папка, след което тази група се добавя директно с Allow-Read & Изпълни. В резултат на тази конфигурация, показана на фигура 5, ясно се вижда, че разрешението за разрешаване за изпълнителната група има предимство пред разрешението за отказ за групата, която не е HR. защото всяко изпълнително право е включено и в двете групи, можете да видите, че в този случай разрешенията за разрешаване имат предимство пред разрешенията за отказ.

Фигура 5 : Разрешенията за отказ имат предимство пред разрешенията за отказ

Този сценарий доказва, че има йерархия на правата за ресурси в NTFS 5.0. Приоритетната йерархия за права може да бъде обобщена със следния списък, като правата с най-висок приоритет са в горната част на списъка:

Изрично отхвърляне Изрично разрешаване Наследено отхвърляне Наследено разрешаване

Резюме

Разрешенията са почти еднакви в NTFS 4.0 на Windows NT и Windows 2000/XP/2003 NTFS 5.0. Една от основните разлики е начинът, по който тези права се наследяват в структурата. Преди беше така, ако Дени беше правACL, те винаги са били взети предвид първи и само те са били последвани от правата за разрешаване. Сега правата се проверяват йерархично не само по критерия Deny-Allow, но и по критерия дали това право е наследено или е зададено директно за ресурса.