Заобикаляйте блокиращите сайтове от доставчика на Mikrotik (RouterOS) с помощта на маршрутизиране, базирано на правила

Има ситуации, когато доставчикът блокира достъпа до някои ресурси. Често блокирането на ресурси се основава на URL, IP и DNS, много, разбира се, зависи от вида и възможностите на оборудването, използвано от самия доставчик.

DNS блокирането се свежда до забрана, изключване или замяна на крайния IP за даден домейн. Всъщност този метод на блокиране е доста прост, като замества доставчика на DNS с такива на трета страна, например Google DNS (8.8.8.8, 8.8.4.4), Yandex DNS (базов: 77.88.8.8, 77.88.8.1; защитен: 77.88.8.88, 77.88.8.2; семейство 77.88.8.7, 77.88 .8.3) или всяка друга, която харесва душата ви.

Сериозните доставчици могат да използват т. нар. DPI (Deep packet inspect), което всъщност е дълбока проверка на пакети. DPI е в състояние да блокира ресурси не само чрез IP или DNS, но и когато използва прокси сървъри (Proxy) или други несигурни канали за предаване.

В случая с DPI всичко е много по-сложно, защото. системата анализира не само заглавките на пакетите, крайния получател и т.н., но и съдържанието на пакета, ровейки в предадените данни, като по този начин може дори да наруши закона, освен ако, разбира се, няма дребен шрифт в потребителското споразумение. Възможностите на DPI са много широки и при желание доставчикът може дори да ви забрани да използвате OpenVPN.

Днес няма да разглеждаме всички методи за заобикаляне на всички видове блокиране, а ще разгледаме само една от опциите за заобикаляне, предложени в официалната документация на Mikrotik (Маршрутизиране, базирано на правила).

Предполага се, че вече трябва да имате рутер на RouterOS предварително, ако нямате - рутерите Mikrotik могат да бъдат закупени на изгодна цена в онлайн магазина Gigahertz.

Най-простиятзаобиколно решение е да използвате VPN сървъри. Освен това блокираните ресурси могат да бъдат отворени чрез VPN, а всички останали чрез доставчик.

Този метод има редица предимства. Едно от основните предимства на този метод е, че ще използвате само част от честотната лента на VPN. Факт е, че VPN услугите обикновено се намират далеч в чужбина и каналите към тях са силно натоварени, следователно, чрез насочване на целия трафик през тунела, скоростта на достъп ще падне, както за блокираните ресурси, така и за всички останали.

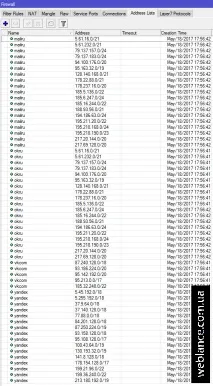

Всички диапазони са под формата на команди за Mikrotik, добавяйки за простота. Някои ще попитат, защо не комбинирате всички ресурси в един списък? Отговорът е много прост, ако промените само един интернет ресурс, ще бъдете принудени да преразгледате целия списък, защото. ще ви бъде трудно да навигирате в една подмрежа.

Адресите могат да се добавят ръчно през терминала отWinBox > Нов терминал.

Списък на подмрежи за VK ресурси

Или чрез предварително зареждане на необходимите списъци в паметта на Mikrotik под формата на групови файлове с RSC резолюция. Файловете в Mikrotik се зареждат чрез плъзгане и пускане върху прозорецаWinBox > Файлове. Или чрез бутона Качване, ако Drag-n-Drop не работи по някаква причина. След това импортирайте списъците с командата: Където vkcom.rsc е името на файла със списъка.

Списък на подмрежи за ресурси на Yandex (включително KinoPoisk)

Списък с подмрежи за Odnoklassniki.ru

Списък на подмрежи за ресурси на Mail.ru

Етикетиране на опаковката

За да изберете само блокирани ресурси, е необходимо да намерите и маркирате необходимите пакети. Това се прави вIP - Firewall - Mangle.

Докато създаватепосочете следните параметри:

src-address=192.168.106.0/24 (локална подмрежа)

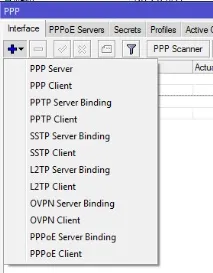

Създайте VPN връзка

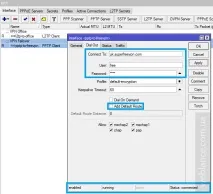

Като пример ще използваме безплатната VPN PPTP услуга - SuperFreeVPN. Например, нека изберем сървър, разположен в Лондон (Великобритания) - IP 77.92.68.65 (uk.superfreevpn.com), влизане безплатно, парола 1891. Обърнете внимание на типа връзка PPTP или L2TP. Недостатъкът на тази конкретна услуга е, че постоянно променя паролите за връзка със сървъра, но ние го използваме само като пример.

Създаването на VPN връзка се извършва в секциятаPPP - интерфейс, щракнете върху синия плюс и изберете желания тип връзка.

важно! Не използвайте опцията „Добавяне на маршрут по подразбиране“, в противен случай целият трафик ще минава през VPN.

Моля, обърнете внимание, че някои сървъри може да изискват криптиране или изобщо да не го използват, така че ако връзката е неуспешна, проверете използвания профил на връзка (PPP - профили). За L2TP в най-добрия случай се използва 128-битов MPPE, който е бил компрометиран от дълго време.

Повечето безплатни сървъри могат да бъдат нестабилни както по отношение на наличността, така и по отношение на скоростта. Освен това никой не гарантира безопасността на вашите лични данни. С оглед на гореизложеното към избора на доставчик на услуги трябва да се подхожда отговорно. Като минимум винаги използвайте защитена връзка (HTTPS), когато сърфирате в уебсайтове.

Настройка на маскиране

Самият Mikrotik вече знае за новия шлюз и за да могат другите потребители на локалната мрежа да използват ресурсите на VPN канала, е необходимо да настроите маскиране.

Това става в секциятаIP - Защитна стена - NAT. За изходящ интерфейсне забравяйте да въведете правилното име за вашата VPN връзка.

Добавяне на статични маршрути

След като настроим маскирането, преминаваме към последната стъпка - създаване на статични маршрути. Това се прави в разделаIP - Рутери.

Как да намерите IP на конкретен сайт?

Като най-проста опция, от под Windows (извикване на командния ред - комбинация Win + R), можете да използвате стандартната команда:

Редактиране, актуализиране и добавяне на нови ресурси

Редактиране, актуализиране и добавяне на нови ресурси

И, разбира се, за да започнете да обработвате нов списък, трябва да създадете нов mangle (маркиране на пакети) и статичен маршрут за новия списък (общият принцип е описан по-горе).

Какво да направите, ако маршрутизирането, базирано на правила, е бавно?

При някои конфигурации може да възникне проблем, същността на който е, че при директна VPN връзка на компютър всичко работи бързо, но ако конфигурирате маршрутизиране, базирано на правила, според горния пример в Mikrotik, сайтовете започват да се отварят бавно.

Проблемътсе решавачрез деактивиране на FastTrackв IP - Защитна стена - Правила за филтриране.

Какво да направите, ако доставчикът направи промяна на DNS записите?

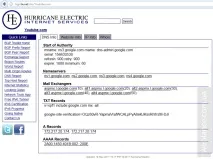

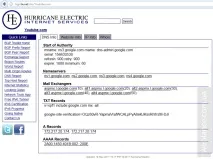

За да покажете страницата на клиента -stub, вместо крайния URL адрес, доставчиците практикуват подправяне на DNS-записи. Проверката на това е много лесна: отворете командния ред и направете tracert за необходимия домейн, след което проверяваме whois за крайния IP, който е свързан с името на домейна. Ако IP адресът не принадлежи на крайния ресурс, тогава DNS записът е бил подправен.

В този случай, ако използвате DNS на доставчика, когато се свързвате чрез VPN, предоставеният от доставчика IP адрес ще се използва за целевия домейн. Следователно, когато осъществявате достъп до домейн дори през VPN, ще се върнете на страница с мъниче (ако е външен IP) или ще получите грешка „сървърът не е намерен“ (ако IP адресът не е наличен). В този случай трябва да откажете да използвате DNS доставчика (use-peer-dns=no), например:

Или през интерфейса на Winbox: отидете в подменюто IP - DHCP Client, изберете вашата интернет връзка и деактивирайте опцията "Use Peer DNS" в нейния профил.

След това трябва да използвате DNS сървъри на трети страни, като Google DNS (8.8.8.8, 8.8.4.4), Yandex DNS (77.88.8.8, 77.88.8.1) и / или всеки друг сървър:

След това изчистваме кеша на DNS записите:

Или в Winbox: в секцията IP - DNS - Cache - Flush Cache.

Какво да направите, ако доставчикът прихване повиквания към DNS на трета страна?

На практика може да има случаи, когато доставчикът прихваща повиквания към външни DNS услуги (използвайки DNAT), докато връща на клиента модифициран отговор от сървъра, в който можете незабавно да замените страница с мъниче. В този случай всички повиквания към външния DNS също трябва да бъдат обвити в VPN, например:

Този метод също има минус: при свързване към VPN сървър чрез dns име може да възникне проблем поради невъзможността за получаване на IP, т.к.връзка по име, а отговорите от DNS се приемат само вътре в тунела.