Кибератаките в детайли създават пакети

Какво се разбира под създаване на пакети?

Създаването, по дефиниция, включва процес на умела манипулация за постигане на резултат. Както знаем, всички инструменти, използвани от системните администратори за оценка на сигурността на техните мрежи, са едновременно благо и бич. Това е така, защото едни и същи инструменти могат да бъдат използвани от кракерите, за да намерят уязвимости и да ги използват за свои собствени цели. Техниката на опаковане не е изключение от това правило и тъй като е в основата на технически сложен метод за използване на уязвимости, използването й е трудно за откриване и инсталиране.

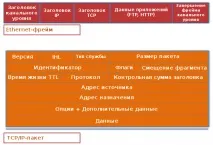

Нека да разгледаме подробно TCP пакета и неговите полета, за да разберем по-добре техниката за атака при създаване на пакети. Помислете за Фигура 1, която показва стандартен Ethernet кадър заедно с TCP/IP пакет, носен в него.

Имайте предвид, че техниките за опаковане и техниките за подправяне на пакети често се идентифицират погрешно; тези техники обаче са много различни по отношение на резултатите. Подправянето на пакети се използва от нападателите, за да скрият самоличността и присъствието в мрежата. Подправянето на пакети се използва предимно за получаване на информация за мрежата, включително списък с отворени портове, работещи на обслужващи възли, активни възли в мрежата и т.н., и по време на атаката целевият възел не може да проследи нападателя.

От друга страна, базираните на пакети атаки отиват по-далеч, за да определят присъствието, функционалността и точността на правилата на защитната стена и системите за откриване на проникване. Създаването на пакети изисква задълбочени познания в областтаTCP пакети и как те работят, като техника за атака, базирана повече на ръчна промяна на данни, отколкото на софтуер. Това обстоятелство прави техниката за създаване на пакети технически трудна чрез разбиване на мрежи.

Процесът на създаване на пакети

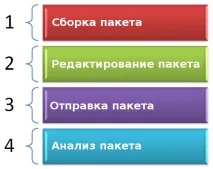

Процесът на създаване на пакети е задача за методично проникване в мрежовата инфраструктура. Помислете за Фигура 2, която изобразява четирите отделни стъпки, включени в провеждането на атака, базирана на пакети.

Нека да разгледаме подробно всяка от тези стъпки.

Сглобяване на пакет

Това е първата стъпка в процеса на създаване на пакети, в който атакуващият решава коя мрежа да хакне, опитва се да получи възможно най-много информация за възможните уязвимости и генерира или произвежда пакети за изпращане. Тези пакети се проверяват за коректност на данните, най-вече за да се гарантира, че атаката ще бъде възможно най-"невидима" в мрежата и няма да бъде идентифицирана.

Редактиране на пакети

Тази стъпка прави първия опит за изпращане на изградения пакет за тестване и коригиране на грешки въз основа на получените данни, преди да преминете към следващата стъпка. Когато редактирате пакет, основната цел обикновено е да получите възможно най-много информация, като същевременно изпращате минималния брой пакети в мрежата.

Възпроизвеждане на пакети

След като бъде създаден валиден пакет или поток от пакети, той се изпраща към мрежата и пакетите, изпратени в отговор, се събират за по-нататъшно изследване и определяне на зависимостта. По тозистъпка, самата атака се извършва. Ако очакваният резултат не бъде постигнат, нападателите преминават към предишната стъпка и редактират пакета, за да променят сценария на атаката.

Анализ на пакети

Тази стъпка сглобява и декодира пакетите, изпратени в отговор от целевата мрежа. Кракерите могат да използват прости снифери за пакети за тази цел или могат да запишат получените пакети във файл за по-късен анализ. На тази стъпка нападателите или получават доказателство, че проникването е било успешно, или поне получават първоначалните данни, за да направят корекции или да променят методите на атака.

Техники за опаковане

Както видяхме по-горе, идеята зад базираните на пакети атаки е да се опитаме да симулираме атака и да наблюдаваме поведението на различни мрежови устройства, за да получим информация за уязвимостите. Техниката за пакетиране обикновено се използва за пробиване на защитни стени и устройства за откриване на проникване, но може да се използва и за атака на уеб сървъри и други мрежови приложения. Сега нека обсъдим някои от стандартните техники за атака при създаване на пакети.

Ping фрагментация

Този тип създава пакет с повече от 65535 байта вместо стандартния ICMP ping пакет, което е максималната разрешена дължина на пакета. Това кара отдалечената система да отговори с ехо отговор, който също е по-дълъг от стандартната дължина, което впоследствие води до отказ на услуга.

При една атака пакетите също се задават с ACK флаг, за да объркат целевата система, при друга атака, вместо превишаване на дължината на пакета, всеки път се изпраща различенброят байтове за прекъсване на системата.

Манипулиране на пакетен флаг

Както споменахме по-рано, TCP пакетът се състои от много полета. Едно от полетата съдържа флагове в битово представяне, които могат да бъдат зададени програмно. Например, флагът SYN може да бъде зададен и пакет може да бъде изпратен по мрежата, за да се установи валидна TCP връзка. Това е правилният начин за стартиране на TCP ръкостискането; отдалечената система обаче може да бъде объркана чрез изпращане на RST или FIN пакет.

Известно е, че наследените защитни стени са податливи на FIN атаки, тъй като не могат да удостоверяват FIN пакети. В други случаи модифициран SYN-ACK или ACK пакет може да има подобни ефекти.

Дублиране на пакети

В този случай нападателите улавят потоци от пакети и просто ги изпращат отново към мрежата. Това обърква целевата система, която предполага, че предишната сесия не е получила отговор или не е била прекратена. Типичен пример за тази атака е дублирането на ACK или FIN пакети без промяна на тяхното съдържание. Тази техника обикновено се използва за извършване на атаки за отказ на услуга.

Манипулация на протокола

Това е най-често използваният метод за тестване на уязвимостите на защитната стена. Атаката задава флаговете на TCP и UDP протокола едновременно, за да заобиколи правилата на защитната стена. Ако защитната стена е модерна, тя ще идентифицира този пакет като модифициран от нападател и просто ще го изхвърли.

Въпреки това, в случай на наследени защитни стени, при условие че са зададени правила за обработка на TCP и UDP пакети, тези правила се изпълняватв същото време, което причинява грешка и деактивира защитната стена. В друга опция нито TCP, нито UDP флаговете изобщо не са зададени - това засяга превключватели, работещи на OSI слой 3.

Създаване на полуотворени пакети

Защита на системата, базирана на безплатен софтуер

Както споменахме по-рано, атака, използваща техниката за създаване на пакети, е доста трудна за неутрализиране. Въпреки това има начини за защита на мрежи, работещи с безплатен софтуер. Простият и правилен метод е сами да използвате инструментите за опаковане, за да тествате инфраструктурата. Първата стъпка е да се проучи структурата на мрежата и да се създадат скриптове за тестване на критичните за сигурността компоненти на мрежата: защитни стени, рутери, системи за откриване на проникване и т.н.

Инструменти като Hping и TCPReplay могат да се използват за създаване на пакети и изпращането им до мрежата, за да се получат статистики и да се регистрират отговорите на системата. За тази цел може да се използва и снифър и анализатор на пакети като Wireshark. Защитните стени и системите за откриване на проникване, базирани на отворени технологии, трябва да бъдат тествани за податливост на атаки в диапазона от ниво 2 до 7 на OSI. Редовното провеждане на такива тестове и актуализиране на идентификатори на уязвимости за системи за откриване на проникване е приемлива защита.

За защита на уеб сървъри, базирани на безплатни технологии, трябва да се използва защитна стена с филтриране на най-новия OSI слой 7, способна да инспектира пакети и оборудвана за откриване и задържане на атаки за отказ на услуга. Linux дистрибуциите не сасъдържат вградени модули за сигурност за борба с атаки с помощта на техники за пакетиране. Следователно, за да се запази инфраструктурата сигурна, трябва да се разположи правилно проектирана система за сигурност около нейния периметър.

Пакетирането е добра техника за одит на вашата мрежа; тази техника обаче може да се използва от нападатели за проникване в мрежа чрез използване на уязвимости. Правилното конфигуриране на защитни стени, комутатори и рутери помага за защитата на мрежите от атаки за изграждане на пакети. Атаката обикновено се насочва от външната мрежа към вътрешната корпоративна LAN, което изисква правилно проектирана система за сигурност по периметъра на мрежовата инфраструктура.