Криптиране в Kaspersky Endpoint Security 10, Windows IT Pro

Пълното дисково шифроване (FDE) е един от най-ефективните начини за защита на данните, съхранявани на лаптопите, от кражба или загуба заедно с устройството. Каквото и да се случи с устройството, механизмът FDE позволява да се гарантира, че цялата информация, съхранявана в него, е недостъпна за лицето, в чиито ръце е попаднало устройството.

Как работи FDE?

Предимства на FDE

Принудително криптиране на чувствителни данни. Крайният потребител няма възможност да преконфигурира механизма за криптиране. FDE предотвратява неоторизиран достъп до данни чрез механизъм за удостоверяване (име/парола). Когато въведете правилната комбинация потребителско име/парола, системата извлича ключа, необходим за дешифриране на файловете на вашия твърд диск. Всъщност това добавя допълнителен слой на сигурност, тъй като криптираните данни ще бъдат безполезни за нападателя след унищожаването на криптографския ключ.

Централизирано управление на ключове. Всички ключове за криптиране се съхраняват в Центъра за сигурност и са достъпни само за администратора по сигурността.

Централизирано управление на криптиране. Управлението на ключовете за дешифриране, контролът на достъпа на мобилно устройство, докладването и възстановяването на загубена парола са достъпни само за администратора по сигурността и само когато Центърът за сигурност работи.

Централизирано възстановяване на данни. В случай на загуба на парола или повреда на носителя, данните могат да бъдат възстановени и декриптирани чрез специална, централно управлявана процедура за възстановяване след авария.

Недостатъци на FDE технологията

Моля, обърнете внимание, че FDE криптира само информация, съхранена на криптиран носител, така че ако го изпратите по имейлили копирате на друг носител, копирате го чисто.

Ключът за дешифриране трябва да е наличен, преди да получите заявка за парола в интерфейса за достъп до системата. Следователно, ако вашият твърд диск е повреден, може да бъде много трудно да се възстановят данни, дори с помощта на специален софтуер.

Можете да използвате FDE за криптиране на SSD устройства, но имайте предвид, че губите скорост - едно от основните предимства на използването на SSD.

Как работи FDE?

Всеки твърд диск на крайното устройство използва два ключа. Първият ключ се използва за криптиране/декриптиране на данни на твърдия диск, ключ за шифроване на диска (DEK). Вторият ключ е за криптиране на DEK и други чувствителни данни - Disk Master Key (DMK). Дискът за зареждане DMK има специално предназначение - това е DMK криптиране / декриптиране за всички други твърди дискове и потребителски политики. Такъв ключ се нарича ключ за крайна точка (EPK), а за диска за зареждане,

Крайното устройство съхранява всички чувствителни данни (метаданни) в специално хранилище за метаданни, което може да бъде достъпно както от името на потребителя преди зареждане, така и от режим на ядрото. За да се провери целостта и автентичността на метаданните, се изчислява специален маркер за удостоверяване, като се използва DMK като ключ (съгласно спецификацията NIST-SP-800-38B CMAC).

Шифроване на стартиращ диск

И двете хранилища, Pre-Boot Components и Endpoint Metadata Storage, могат да бъдат разположени в средата на диска, сред секторите с криптирани данни.

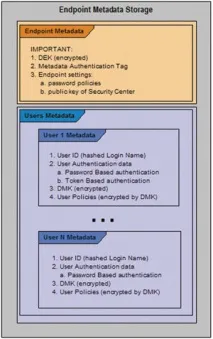

Областта за съхранение на метаданни на крайната точка съдържа два основни раздела (Фигура 3):

- разделът Метаданни за крайна точка съдържаинформация, свързана с цялото крайно устройство (политики за пароли и настройки на крайното устройство) и съответната информация за диска за зареждане (шифрован DEK и маркер за удостоверяване на метаданни);

- Разделът Метаданни на потребителите съдържа информация, свързана с потребителите - данни за удостоверяване на потребителя, шифрован DMK, потребителски правила и т.н.

Разделът с метаданни на крайната точка се състои от един непрекъснат блок, съдържащ спомагателна информация (версия на метаданни, подпис, размер на този блок, размер на потребителския дял, брой потребители, параметри за криптиране и удостоверяване), шифрован с DMK DEK (алгоритъм AES CBC, 256-битов ключ), етикет за удостоверяване на цялото хранилище на метаданни на крайната точка, шифрован с DMK ключ (AES-CMAC, 256-битов ключ) и настройки на крайни точки, като политики за пароли.леи и публичния ключ на Центъра за сигурност.

Разделът с потребителски метаданни съдържа един или повече блокове с потребителски метаданни. Всеки персонализиран блок с метаданни е непрекъснат блок, съдържащ следните секции.

- Допълнителна информация (подпис, размер на целия потребителски блок, статус на записа, размер на подблока за удостоверяване и брой записи за удостоверяване, размер на подблока с данни).

- User ID (User ID) - хеширано потребителско име за регистрация в системата (SHA1 алгоритъм).

- Блокът с данни за удостоверяване на потребителя съдържа един или повече записи за удостоверяване: Удостоверяването на базата на парола съхранява информацията, необходима за удостоверяване на потребител с парола. Записът за удостоверяване на базата на токен съхранява информацията, необходима за удостоверяване на потребител с токен за сигурност. Този запис съдържа идентификатора на токена иDMK криптиран с публичния ключ на токена. Записът за удостоверяване на базата на сертификат съхранява информацията, необходима за удостоверяване на потребител със сертификат. Този запис съдържа ID на сертификата, параметри на ключа, частния ключ на потребителския сертификат, шифрован с парола, DMK, шифрован с публичния ключ на потребителския сертификат.

- Блокът с потребителски данни, криптиран с DMK (CBC AES, 256-битов ключ), съдържа потребителски правила с информация за потребителския акаунт и потребителско име.

По този начин всеки потребител може да има един или повече различни типове удостоверители едновременно.

Шифроване на устройство с данни или преносимо устройство

Други устройства и сменяеми устройства с инсталиран FDE също имат персонализиран MBR запис (в обикновен текст), но от малко по-различен тип. Този персонализиран MBR съдържа GUID на диска и блок за съхранение на метаданни на устройството, съдържащ данни за удостоверяване и шифровани ключове (DMK и DEK). Други данни на тези типове носители са напълно криптирани (AES-XTS, 256-битов ключ), вижте Фигура 4.

Областта за съхранение на метаданни на устройството включва два основни раздела.

- Разделът с метаданни на устройството съдържа информация, свързана с текущото устройство, като идентификационни данни, шифрован DEK и маркер за удостоверяване на метаданни.

- Разделът с метаданни за отключване на устройство съдържа информация, свързана с два метода за отключване: основна парола (за самостоятелно устройство) и парола за автоматично отключване (за вторично устройство, инсталирано в целевата система), както и данни за удостоверяване на потребителя и криптиран DMK.

Разделът с метаданни на устройството се състои от един непрекъснат блок, съдържащ поддържаща информация (версия на метаданни, подписи, размерна този блок, параметри за криптиране и удостоверяване), криптирани с DMK DEK (CBC AES, 256-битов ключ) и етикет за удостоверяване на цялото хранилище на метаданни на устройството, криптирано с DMK ключ (AES-CMAC, 256-битов ключ).

Когато криптирането започне, на крайното устройство се създават метаданни за всички криптирани твърди дискове и потребителски акаунти.

Стартиране на компютър с криптиран стартиращ диск

Ако дискът за зареждане е шифрован на хоста, тогава потребителят трябва да се удостовери с агента за предварително зареждане, преди да зареди операционната система. Въз основа на името и паролата, въведени от потребителя, всички FDE-криптирани устройства, които са били криптирани на този хост, са свързани. Ако FDE-криптирано устройство е свързано към хоста, чието криптиране е извършено на друг хост, тогава достъпът до такова устройство ще бъде осигурен само след зареждане на операционната система и стартиране на продукта.

Предоставяне на достъп до съдържанието на криптирано устройство

Криптиране на ниво файл

За разлика от FDE Full Disk Encryption, където е криптиран цял дял или устройство, FLE не криптира цялата информация за твърд диск или преносимо устройство за съхранение, както прави FDE. Администраторите могат да избират кои данни да бъдат криптирани (или да не бъдат криптирани), като използват правила, които могат да бъдат приложени чрез лесния за използване потребителски интерфейс на софтуера. Правилата за шифроване могат да бъдат създадени по такъв начин, че да можете да решите какво да бъде шифровано, например можете да създадете списъци с файлове за шифроване по тяхното име, разширение или директория. Можете да посочите файлове на преносим носител или автоматично да шифроватефайлове, създадени или модифицирани от дадено приложение.

Хостът, където потребителят има достъп до шифрования обект за първи път, трябва да се управлява от същия сървър на Центъра за сигурност като хоста, където обектът е шифрован. В противен случай услугата за шифроване на центъра за сигурност няма да може да разопакова криптоконтейнера и продуктът съответно няма да получи ключове за достъп до шифрования обект.

Ако по някаква причина достъпът до локалното хранилище за ключове на хоста е бил загубен (локалното хранилище е било повредено, паролата на потребителя е била нулирана от администратора), тогава, когато потребителят отново осъществи достъп до шифрования обект, продуктът ще се опита да получи ключовете от шифрования обект.

Споделяйте материал с колеги и приятели