Linux криптиране (част 1)

Статии за конфигуриране и администриране на Windows/Linux системи

- Полезен

- Карта на сайта

- Моят сайт за визитки

Здравейте. Реших да напиша поредица от статии за криптографията. Какво е криптография и какви са шифрите, алгоритмите и т.н. Няма да казвам, защото има море от литература, от която можете да научите всичко, което ви интересува по този въпрос. Ще използвам системата за криптиране dm-crypt, която се управлява от помощната програма cryptsetup, която има вградена поддръжка на LUKS за криптовалути на операционни системи от семейството на Linux. В случая това ще са най-разпространените операционни системи – семейството deb (Ubuntu, Debian) и семейството rpm (Centos, Red Hat).

Нека започнем с най-простия метод - криптиране при инсталиране на операционната система. Направих всички стъпки на работната станция на VMware. Нека започнем сUbuntu 12.04 сървър. Процесът на инсталиране е стандартен, докато стигнем до разделянето на диска. Където трябва да изберемНасочвани – използване на целия диск и настройка на шифрован LVM.

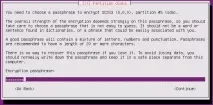

След това ще бъдете помолени да запишете всички промени на диска (натиснете YES) и ще бъдете подканени да въведете паролата за шифроване. На този етап можете да въведете всякаква парола, тъй като в бъдеще тя може да бъде много лесна за промяна.

Тогава всичко върви по стария начин. След рестартирането ще бъдем помолени да въведем парола за отключване на диска с файловата система.

След като въведете паролата, cryptsetup ще дешифриракриптиран диск и го монтирайте към основната файлова система. Сега можете да влезете и да разгледате монтираните устройства.

От изхода не е ясно дали дискът е криптиран или не ... За да направим това, можем да погледнем заглавката на диска.

Както можете да видите, дискът е криптиран с алгоритъма AES + cbc-essiv + sha256. Точно същите стъпки трябва да бъдат предприети за криптиране на операционни системи от фамилията rpm (Centos, Red Hat). Искам да отбележа, че в Linux е възможно да се шифроват блокови устройства поради съществуването на initramfs - файлова система, която се монтира преди основната файлова система. Това ще бъде обсъдено в следващата статия. Междувременно можете да експериментирате. Нека да видим колко слота за ключове се използват в момента за шифрования диск.

Както можете да видите, само един ключ се използва за криптиране / декриптиране (ключът, който е въведен при инсталиране на операционната система за криптиране на дяла). Нека добавим още един ключ.

Сега имаме 2 ключа за дешифриране на диска. Можем също да добавим двоичен ключ или да напишем дълга парола в текстов документ и да я добавим към ключовете.

Тук сме добавили 256 битов ключ, който може да се въвежда от клавиатурата (използвайки base64 кодиране). Можете също така да добавите двоичен ключ, който е нереалистичен за въвеждане от клавиатурата (за обикновените смъртни). Такива ключове трябва да се съхраняват на преносим носител, на некриптирана файлова система или някъде на отдалечен сървър. Това са ключове като

Сега нека изтрием ключа (номерът на слота за изтриване е посочен в края на реда).

Ако имаме ключ под формата на файл, тогава можете да изтривате и добавяте ключове, като използвате опцията.

Тук можете да намерите полезна информация

Проверете кои алгоритми за криптиране се поддържат във вашето ядро и какви са минималната и максималната дължина на ключовете.

Следващата статия ще говори за конкретната инсталация и конфигурация на криптиран Ubuntu и дистанционно отключване.