CPRM съвместими флаш карти

Трябва да се отбележи, че това е единствената карта, за която има информация в интернет в обем, достатъчен за разбиране на общите принципи на реализираната защита.

Те включват Secure CF. Първо, нека се опитаме да разберем какво е CPRM.

CPRM/CPPM I/II (Защита на съдържанието за записваеми носители и носители –

Технология за защита на съдържанието за записваеми и презаписваеми носители). Една от технологиите за криптиране на съдържание, одобрена от комитета SDMI.

CPRM технологията е разработена от групата 4C (IBM, Intel, Matsushita Electronic Industrial и Toshiba). Тази технология се използва под една или друга форма в записваеми DVD дискове, аудио DVD дискове и Secure CompactFlash.

Накратко, същността на технологията е следната:

4C лицензионната организация (център) има определена таблица (да я наречем матрица, "a" редове и "b" колони с размер, изпълнена с ключове на устройството. Всяко устройство съдържа "b" такива ключове (по един ключ от всяка колона). Ключовете се разпространяват на производителите на оборудване от лицензиращата организация (4C) и се записват на устройството (плейъра) по време на производството. Комбинацията от ключове, получена от всяко устройство, е уникална и уникално идентифицира устройството.

(Уникалният идентификационен номер на носителя) се записва на носителя на етапа на производство. Медийният ключов блок (MKB) също се записва на носителя. MKB съответства на броя на редовете и колоните с всяка клетка на MKB, която съдържа медиен ключ, криптиран със съответния ключ на устройството от MKB, и е само за четене и при нормални условия е недостъпен за крайния потребител.

„Защитеното“ съдържание се криптира със сесиен ключ и се записва на носител, съвместим с CPRM. Сесийният ключ е шифрован с UniqueDrive Key ( Media Unique Key - MUK ) и също се записва на носителя. MUK се получава чрез хеширане на ключа на носителя.

При четене устройството чете и дешифрира медийния ключ от MKB с един от собствените си ключове. Използвайки получения медиен ключ, читателят реконструира MUK. С помощта на MUK ключът на сесията се възстановява. Съдържанието се дешифрира с помощта на получения сесиен ключ.

Горната схема ви позволява да шифровате съдържанието веднъж със сесийния ключ за целия тираж. Продуцентът (записващата компания) трябва само да изчисли нова MUK стойност за всяка медия и да шифрова сесийния ключ с нея.

Криптирано съдържание от защитено може да се копира в друго.Можете също да копирате заглавката, която съхранява шифрования сесиен ключ. Ние обаче няма да можем да копираме и няма да можем да копираме MKB (поне е малко вероятно). Съответно устройството няма да може да получи сесиен ключ от копие на такъв носител и няма да може да декриптира данните, записани на такъв носител.

В тази схема компрометираните ключове на устройства могат да бъдат отменени. Ключовете са отменени от лицензиращата организация (4C) и вече не се използват в MKB. В резултат на това теоретично е възможна ситуация, при която невинно устройство няма да може да декодира напълно законно придобито съдържание ( . ).

Възможно е изтегляне на до 10 000 устройства (не е известно на какво се основава това изчисление). Има 16 ключа на устройство (т.е. броят на колоните в MKB е 16). Той също така казва, че извикването на всяко устройство струва 300 байта.

Забележка: в описанието на CPRM няма понятие, този термин е въведен от нас за яснота.

CPRM II се основава на схема за разпределение на ключове на устройство,базирано на пълно двоично дърво (вместо CPRM I). В тази схема устройствата (u) са представени като листа на двоично дърво.

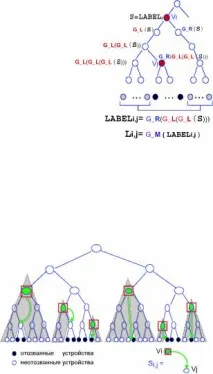

На етапа на инициализация на всеки възел от двоичното дърво се присвоява произволен етикет ( LABEL i ).

След това за всеки възел се изчислява набор от вторични етикети (LABEL i,j). Вторичният етикет се изчислява за всяка двойка (V i ) – (V j ) .

По този начин броят на вторичните етикети, присвоени на всеки възел, е равен на броя на предшествениците на този възел. Назначаване на втори

labels се произвежда с помощта на специална рекурсивно използвана функция G, началната стойност за която е основният етикет (LABEL i). Самата функция (по-точно, триото от криптографски защитени функции G = [G_L, G_M, G_R]), изчислява вторичните етикети за ляво (G_L) и дясно (G_R) и също така генерира ( G_M ) ключове ( L i,j ) въз основа на получените вторични етикети.

Вторичният етикет съответства на двойка вложени поддървета [коренът на първото поддърво е предшестващият възел (V i ), а коренът на второто поддърво е Вложеното поддърво обхваща всички отменени

устройства, а останалите непокрити устройства в по-голямото поддърво се считат за неотменени. Така всеки вторичен етикет (LABEL i,j) съответства на потенциално подмножество от неотменени устройства (S i,j).

В горната схема, както в CPRM I, съдържанието е криптирано с ключа на сесията, а заглавката на съдържанието е ключът на сесията [свързан с шифрованите ключове Li,j. Наборът от ключове L i,j , с които се криптира ключът на сесията, се избира по такъв начин

така че броят на подмножествата S i,j, съответстващи на тези ключове, е минимален.

Всяко устройство получава всички вторични етикети на всички възли, разположени отстрани по пътя от корена на дървото до В допълнение,всяко устройство получава функция G, т.е. е в състояние да изчисли всички вторични етикети, които могат да бъдат извлечени от набора от вторични етикети, които устройството има.

На етапа на декриптиране на съдържанието устройството намира в заглавката на съдържанието (от гледна точка на криптографията - съобщения) запис с криптиран сесиен ключ, съответстващ на подмножеството S i,j, към което принадлежи. След това (използвайки един от вторичните етикети на устройството и евентуално функцията G) изчислява вторичния етикет LABEL i,j за неговото подмножество S i,j и след това

съответния му ключ L i,j, който дешифрира сесийния ключ. Полученият сесиен ключ дешифрира съдържанието. Отмененото устройство не може да дешифрира ключа на сесията и съответно няма да може да дешифрира съдържанието, защото няма да намери съответния запис в заглавката, а също и защото не може да изчисли ключа L i,j, използвайки своя набор от вторични етикети.

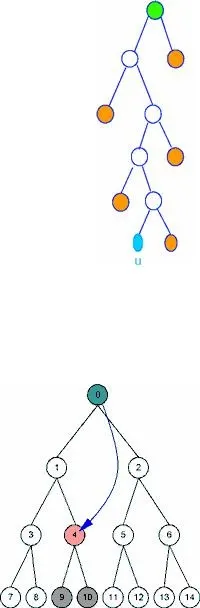

Пример: ключът на сесията е криптиран с ключ L 0.4. Устройства 9 и 10 в този случай се извикват.

Разгледайте случаите за устройства u 8 , u 10 и u 13 . Устройство u 8 е означено с ЕТИКЕТ (0.2; 0.4; 1.4; 0.7; 1.7; 3.7).

Устройството u 10 получи етикетите LABEL (0.2; 0.3; 1.3; 0.9; 1.9; 4.9).

Устройство u 13 получи етикетите LABEL (0.1; 0.5; 2.5; 0.14; 2.14; 6.14).

u 8 ще може да изчисли L 0.4, защото е изрично означен като LABEL 0.4. тези. L 0,4 = G_M(ЕТИКЕТ 0,4).

u 13 ще може да изчисли L 0.4, защото има етикета LABEL 0.1, от който може да получи

ЕТИКЕТ 0.4. тези. L 0.4 = G_M(G_R(ЕТИКЕТ 0.1 )).

u 10 не може да изчисли L 0.4, защото няма LABEL 0.4 сред етикетите на устройството и стойността му не може да бъде изчислена с помощта на други етикети, получени от устройството u 10 (подобно накак се получи при вас 13 ).

Бележки: CPRM II поправя основен недостатък в CPRM I, който е, че има възможност за непреднамерено извикване

устройства. И двете версии на CPRM са подходящи за криптиране на излъчване (цифрова телевизия и радио), освен това в оригинала CPRM II е описано от гледна точка на излъчване (излъчване). Все още не е известно дали CPRM II се прилага на практика.

Secure CF - 31 май 2001 г

На 31 май 2001 г. Compact Flash Association (CFA) публикува съобщение, обявяващо приемането на спецификацията Secure CompactFlash. Спецификацията предвижда до 16 вида различни методи за защита на съдържанието, като CPRM е посочен като първият приет метод.

Все още няма други подробности.

Как CPRM влезе в стандарта Secure CompactFlash?

През втората половина на 2000 г. стана известно, че комитетът T13 (комитетът за стандартизация на интерфейса ATA/ATAPI, част от комитета NCITS - бивш X3) работи върху създаването на стандарт ATA/ATAPI с поддръжка на CPRM. Оказа се, че CPRM в ATA се насърчава активно от IBM, която разработи съответното разширение на стандарта ATA.

Причината за общественото недоволство беше, че стандартът беше фокусиран предимно върху ATA устройства (по-специално твърди дискове). Intel и IBM (които са част от T13) се опитаха да докажат на целия свят, че това разширение на стандарта засяга предимно преносими преносими ATAPI устройства (като Zip или Jazz), а не твърди дискове. Оказа се, че CPRM ATA интерфейсът изисква за своята работа същата информация, която се изисква от конвенционалните ATA HDD, и не се изисква от устройства с ATAPI интерфейс. Въз основа на това може да се каже с висока степен на сигурност, че ако стандартът бъде приет, първите пострадали ще бъдатпотребители на компютри.