Инсталиране на сертифициращ орган - Technoblog IT - сайт за компютри и технологии

Днес ще разгледаме как да разположим Windows сертифициращ орган и ще говорим за какво служи. Необходим е ваш собствен сертифициращ орган, за да създадете своя собствена PKI инфраструктура - инфраструктура на публичен ключ, т.е. инфраструктура на публичен ключ. Накратко тази система работи по следния начин:

ние създаваме сертифициращ орган и разпространяваме основния сертификат на този орган сред нашите потребители, инсталираме го в доверени главни сертифициращи органи. Това означава, че сертификатите, които този център ще издава, ще бъдат надеждни от всички компютри, на които е инсталиран.

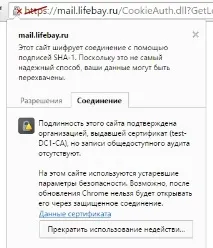

Тоест, вие се свързвате с определен сайт през порт 443 (SSL), сайтът показва на вашия компютър сертификат и ако той е подписан от ненадежден сертифициращ орган, браузърът ще покаже предупреждение и ще постави решението на вашите плещи дали да се доверите на този сертификат или не. Ако се съгласите да продължите, ще се случи следното:

Клиентът и сървърът се договарят за алгоритъм за криптиране, сървърът изпраща сертификата и публичния ключ, подписан от CA, на клиента. Клиентът проверява валидността на сертификата, името на сървъра, което е записано в сертификата, и изпраща на сървъра произволен ключ, криптиран с публичния ключ на сървъра. Сървърът го дешифрира със своя частен ключ и установява връзка, използвайки същия произволен ключ.

Можете също така да кажете на сървъра да поиска сертификат от клиента, за да го удостовери.

Сертификатите са: Самоподписани (самоподписани) - сървърът сам издава сертификат, той не е сертифициран от никого, така че няма да му се вярва по подразбиране.

За пространство от имена могат да се издават заместващи сертификати - например *.domaim.ru ще бъде валиден за всички поддомейни.

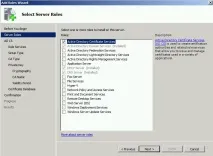

Заинсталирайте CA сървъра инсталирайте следните роли:

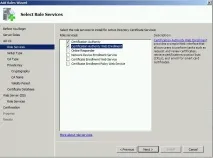

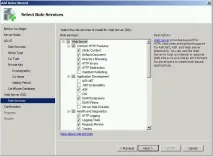

Нека изберем самия център за сертифициране и уеб интерфейса:

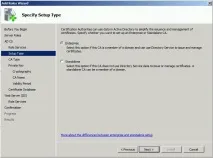

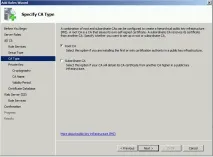

Enterprise - инсталиране на центъра в съществуващ домейн:

Нека направим нашия сървър root:

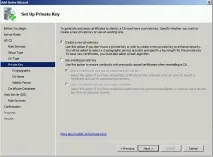

Нека генерираме нов частен ключ:

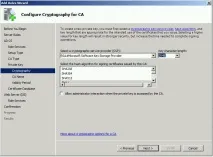

внимание! По време на инсталацията избрах алгоритъма за подпис sha1. Този алгоритъм е остарял и браузърът chrome ругае, когато влезете в сайта.

Ето защо, когато инсталирате, изберете минимум sha256. Ако вече сте инсталирали CA с алгоритъма sha1, можете да го промените чрез командния ред:

certutil -setreg ca\csp\CNGHashAlgorithm SHA256 net stop certsvc net start certsvc

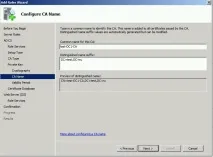

Изберете името на нашия сертифициращ орган:

Тук можете да зададете срока на валидност на основния сертификат:

Допълнителни услуги - оставете по подразбиране:

Можете да изтеглите главния сертификат на CA от връзката Изтегляне на сертификат на CA.

Сега на сървърите можем да генерираме заявки за сертификати и да ги подписваме в нашия току-що инсталиран сертификатен орган. За да направите това, трябва да генерирате заявка за сертификат с разширение req, да я отворите с notepad и да копирате заявката в полето, разположено в уеб интерфейса, под връзката Заявка за сертификат. Сертифициращият орган разполага с шаблони, по които може да издава сертификати за различни задачи.