Използване на малко известни функции на Google за намиране на скрити

Опции на темата

Използване на малко известни функции на Google за намиране на скрити

Днес всичко е свързано с интернет, като ограничаването на достъпа не се интересува много. Поради това много лични данни стават плячка на търсачките. Роботите Spider вече не се ограничават до уеб страници, а индексират цялото налично съдържание в мрежата и постоянно добавят поверителна информация към своите бази данни. Научаването на тези тайни е лесно - просто трябва да знаете как да попитате за тях.

Търсене на файлове

В способни ръце Google бързо ще намери всичко, което е лошо в мрежата, като лична информация и файлове за служебна употреба. Те често са скрити като ключ под килим: няма реални ограничения за достъп, данните просто се намират в задната част на сайта, където връзките не водят. Стандартният уеб интерфейс на Google предоставя само основни настройки за разширено търсене, но дори и те ще бъдат достатъчни.

Има два оператора, които можете да използвате, за да ограничите търсенето с Google до файлове от определен тип: filetype и ext. Първият задава формата, който търсачката определя от заглавката на файла, вторият задава разширението на файла, независимо от вътрешното му съдържание. При търсене и в двата случая трябва да посочите само разширението. Първоначално операторът ext беше удобен за използване в случаите, когато нямаше специфични функции за форматиране на файла (например за търсене на ini и cfg конфигурационни файлове, които могат да съдържат всичко). Сега алгоритмите на Google са променени и няма видима разлика между операторите - резултатите са едни и същи в повечето случаи.

Изображения

[Само регистрираните членове могат да видят това. ] [Само регистрираниможе да го види. ]

Филтриране на изхода

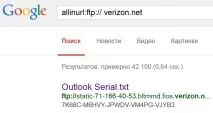

По подразбиране Google търси думи и като цяло всички знаци, въведени във всички файлове на индексираните страници. Можете да ограничите обхвата на търсене от домейна от първо ниво, конкретен сайт или от местоположението на желаната последователност в самите файлове. За първите две опции се използва изявлението site, последвано от името на домейна или избрания сайт. В третия случай цял набор от оператори ви позволява да търсите информация в служебни полета и метаданни. Например allinurl ще намери указаното в тялото на самите връзки, allinanchor - в текста, предоставен с етикета, allintitle - в заглавията на страниците, allintext - в тялото на страниците.

За всеки оператор има по-лека версия с по-кратко име (без префикса all). Разликата е, че allinurl ще намери връзки с всички думи, докато inurl ще намери връзки само с първата от тях. Втората и следващите думи от заявката могат да се появят навсякъде в уеб страниците. Операторът inurl също има разлики от друг подобен по значение сайт. Първият също ви позволява да намерите произволна последователност от знаци във връзката към желания документ (например /cgi-bin/), който се използва широко за намиране на компоненти с известни уязвимости.

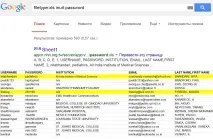

Нека да го опитаме на практика. Взимаме филтъра allintext и караме заявката да върне списък с номера на кредитни карти и кодове за потвърждение, които ще изтекат само след две години (или когато собствениците им се уморят да хранят всички подред).

Изображения

Изображения

и да получите връзки към файлове със списъци на служители.

Изображения

Използваме бюрокрация

Находки като тази са приятно докосване. Наистина солидният улов идва от по-подробно познаване на операторите на Google за мрежата.майстори, самата мрежа и характеристиките на структурата на желаното. Познавайки подробностите, можете лесно да филтрирате изхода и да прецизирате свойствата на файловете, от които се нуждаете, за да получите наистина ценни данни в останалите. Смешно е, че тук на помощ идва бюрокрацията. Той произвежда типични формулировки, които правят удобно търсенето на секретна информация, която случайно е изтекла в мрежата.

Например печатът за декларация за разпространение, който е задължителен в офиса на Министерството на отбраната на САЩ, означава стандартизирани ограничения върху разпространението на документ. Буквата А отбелязва публични издания, в които няма нищо тайно; B - предназначени само за вътрешно ползване, C - строго поверително и така нататък до F. Отделно има буквата X, която обозначава особено ценна информация, представляваща държавна тайна от най-високо ниво. Нека онези, които трябва да го направят на служба, да търсят такива документи, а ние ще се ограничим до файлове с буквата C. Според DoDI 5230.24 такава маркировка се присвоява на документи, съдържащи описание на критични технологии, които попадат под експортен контрол. Можете да намерите такава внимателно пазена информация на сайтове в домейна от първо ниво .mil, предоставен на американските военни.

Изображения

Много е удобно, че в домейна .mil се събират само сайтове от Министерството на отбраната на САЩ и неговите договорни организации. Резултатите от търсене с ограничен домейн са изключително чисти и заглавията говорят сами за себе си. Практически е безполезно да се търсят български тайни по този начин: в домейните .ru и .rf цари хаос, а имената на много оръжейни системи звучат като ботанически (ПП „Кипарис“, САУ „Акация“) или дори приказни (ТОС „Пинокио“).

Изображения

Като внимателно проучите всеки документ от сайт в домейна .mil, можетевижте други маркери, за да прецизирате търсенето си. Например препратка към ограниченията за износ "Sec 2751", която също е удобна за търсене на интересна техническа информация. От време на време той се премахва от официалните сайтове, където някога се е появил, така че ако не можете да следвате интересна връзка в резултатите от търсенето, използвайте кеша на Google (кеш оператор) или уебсайта на Интернет архива.

Изкачваме се в облаците

Изкачваме се в облаците

Сега има повече от четиридесет хиляди такива умни хора, а през пролетта на 2015 г. имаше порядък повече. Вместо Verizon.net можете да замените името на всеки известен доставчик и колкото по-известен е той, толкова по-голяма може да бъде уловката. Чрез вградения FTP сървър можете да видите файлове на външно устройство, свързано към рутера. Обикновено това е NAS за отдалечена работа, личен облак или някакъв вид peer-to-peer изтегляне на файлове. Цялото съдържание на такива медии се индексира от Google и други търсачки, така че можете да получите достъп до файлове, съхранявани на външни устройства, чрез директна връзка.

Изображения

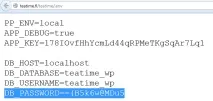

Надникване на конфигурации

Изображения

Дешифрирането на такива пароли е лесно с помощта на помощната програма WS_FTP Password Decryptor или [Само регистрирани потребители могат да видят това. ] .

Изображения

Когато говорим за хакване на произволен сайт, те обикновено имат предвид получаване на парола от регистрационни файлове и резервни копия на конфигурационните файлове на CMS или приложението за електронна търговия. Ако знаете тяхната типична структура, тогава лесно можете да посочите ключовите думи. Редове като тези в ws_ftp.ini са изключително често срещани. Например Drupal и PrestaShop винаги имат потребителско име (UID) и съответстваща парола (pwd), а цялата информация се съхранява във файлове с разширение .inc. потърсете гиможе да се направи по следния начин:

Разкриваме пароли от СУБД

Разкриваме пароли от СУБД

Изображения

Досега има СУБД, които дори не използват хеширане на пароли. Конфигурационните файлове на всеки от тях могат просто да се видят в браузъра.

Изображения

С появата на сървърите на Windows мястото на конфигурационните файлове беше частично заето от системния регистър. Можете да търсите в неговите клонове по абсолютно същия начин, като използвате reg като тип файл. Например така:

Изображения

Не забравяйте очевидното

Не забравяйте очевидното

Изображения

От една страна, има много средства за предотвратяване на подобни инциденти. Необходимо е да посочите адекватни права за достъп в htaccess, да закърпите CMS, да не използвате леви скриптове и да затворите други дупки. Има и файл със списък за изключване robots.txt, който забранява на търсачките да индексират посочените в него файлове и директории. От друга страна, ако структурата на robots.txt на някой сървър се различава от стандартната, тогава веднага става ясно какво се опитват да скрият в него.

Изображения

Списъкът с директории и файлове на всеки сайт се предхожда от стандартния индекс на надпис на. Тъй като трябва да се появи в заглавието за целите на услугата, има смисъл да се ограничи търсенето му до оператора intitle. Интересни неща могат да бъдат намерени в директориите /admin/, /personal/, /etc/ и дори /secret/.

Изображения

Следете актуализациите

Следете актуализациите

Уместността тук е изключително важна: старите уязвимости се затварят много бавно, но Google и неговите резултати от търсене непрекъснато се променят. Има дори разлика между филтъра „последната секунда“ ( &tbs=qdr:s в края на URL адреса на заявката) и „вреално време" ( &tbs=qdr:1 ).

Интервалът от време на последната дата на актуализиране на файла от Google също е имплицитно посочен. Чрез графичния уеб интерфейс можете да изберете един от типичните периоди (час, ден, седмица и т.н.) или да зададете период от време, но този метод не е подходящ за автоматизация.

Отново насочване и филтриране

Отново насочване и филтриране

В допълнение към посочването на допълнителни оператори в заявката за търсене, те могат да бъдат изпратени директно в тялото на връзката. Например, чертата filetypedf съответства на конструкцията as_filetype=pdf. По този начин е удобно да задавате всякакви пояснения. Да кажем, че извеждането на резултати само от Република Хондурас е зададено чрез добавяне на конструкцията cr=countryHN към URL адреса за търсене, но само от град Бобруйск - gcs=Бобруйск. В раздела за разработчици можете да намерите [Само регистрирани членове могат да видят това. ] .

Инструментите за автоматизация на Google са предназначени да улеснят живота, но често допринасят за караницата. Например градът на даден потребител се определя от IP адреса на потребителя чрез WHOIS. Въз основа на тази информация Google не само балансира натоварването между сървърите, но и променя резултатите от търсенето. В зависимост от региона, за една и съща заявка, различни резултати ще стигнат до първата страница и някои от тях може да се окажат напълно скрити. Чувствайте се като космополит и търсете информация от която и да е страна ще ви помогне нейният двубуквен код след директивата gl=country. Например кодът за Холандия е NL, докато Ватикана и Северна Корея нямат собствен код в Google.

Често резултатите от търсенето са разпръснати дори след използване на няколко разширени филтъра. В този случай е лесно да прецизирате заявката, като добавите няколко думи за изключение към нея (всяка от тях е предшествана от знак минус). Например с думата Лично честобанкиране , използвани са имена и урок. Следователно по-чистите резултати от търсенето ще показват не учебникарски пример за заявка, а прецизирана:

Последен пример

Усъвършенстваният хакер се отличава с това, че сам си осигурява всичко необходимо. Например VPN е удобно нещо, но или скъпо, или временно и с ограничения. Да се регистрирате само за себе си е твърде скъпо. Хубаво е, че има групови абонаменти, а с помощта на Google лесно ставаш част от група. За да направите това, просто намерете конфигурационния файл на Cisco VPN, който има доста нестандартно PCF разширение и разпознаваем път: Program Files\Cisco Systems\VPN Client\Profiles . Една заявка и вие се присъединявате например към любезния персонал на университета в Бон.

Изображения

Паролите се съхраняват в криптирана форма, но Морис Масарт вече е написал програма за дешифрирането им и я предоставя безплатно чрез [Само регистрирани потребители могат да видят това. ] .

С помощта на Google се извършват стотици различни видове атаки и тестове за проникване. Има много опции, засягащи популярни програми, основни формати на бази данни, множество PHP уязвимости, облаци и т.н. Знаейки точно какво търсите, ви е много по-лесно да получите информацията, от която се нуждаете (особено информацията, която не сте възнамерявали да направите публично достояние). Не само Shodan дава интересни идеи, но и всяка база данни с индексирани мрежови ресурси!

[Само регистрираните членове могат да видят това. ]